Após alguns problemas com o router da operadora, cada vez mais tenho estado interessado a introduzir switchs em modo cabo e deixar um pouco o wifi de lado.

Já pensei também em alterar um pouco a distribuição da minha LAN e ativar o modo bridge para usar um outro router para ligação de todos os equipamentos á exeção das box, mas após alguma pesquisa tenho visto que a coisa não fica muito estável também devido ao equipamento da operadora.

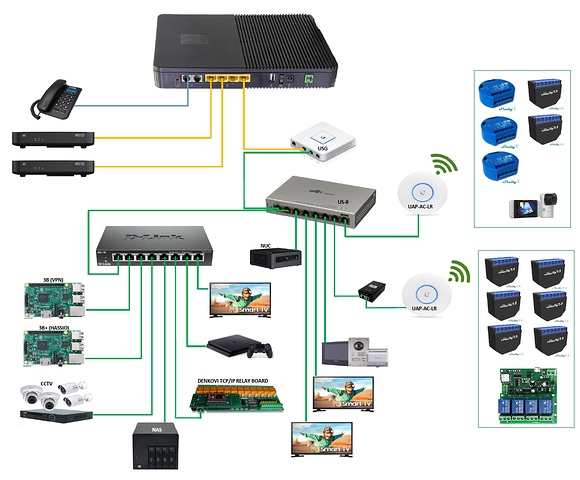

A verdade é que tenho uma board DENKOVI de 12ch que comunica por tcp/ip via cabo utp e até agora não obtive problemas de comunicações no funcionamento através HomeAssistant.

(Um obrigado ao “RUI.GHIONIS” que sem ele não teria chegado lá!)

Com base no vosso conhecimento recomendariam:

- Router Operadora em modo BRIDGE, porta 4

- Router Principal em modo DHCP: ON, como gateway

- Segundos e terceiros routers espalhados pela casa em DHCP: OFF

- Equipamentos tipo shellys, cctv, boards de relés, raspberry, etc … em modo IP estático?

Percebo um pouco de redes mas acho que não o suficiente para elaboarar este processo sozinho…!

Quando o gateway da operadora fica marado tenho problemas com o homeassistant instalado num raspberry e também o meu servidor VPN Raspberry, tenho que alterar o IP público sempre que acontece isso… grrr

Desde já agradeço a ajuda!